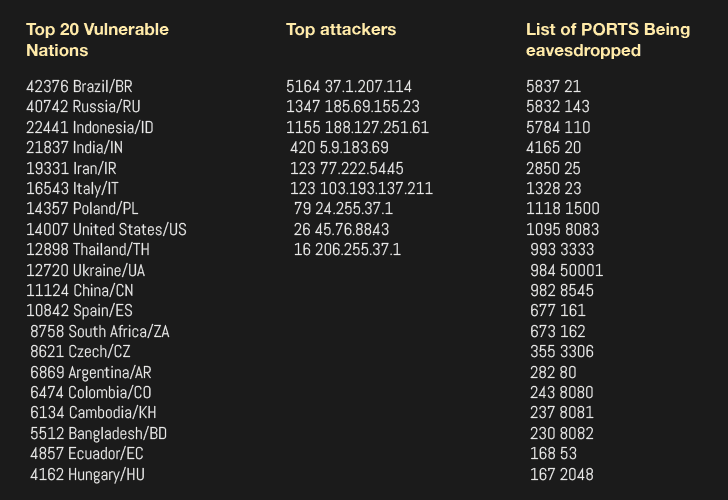

កាលពីខែមុននេះ យើងរាយការណ៍អំពីការចែកចាយយុទ្ធនាការនៃមេរោគ crypto-mining malware campaign ដែលអាចធ្វើការហេគទៅលើឧបករណ៍ MikroTik routers ចំនួន 200,000 ដោយប្រើប្រាស់នូវចំណុចរងគ្រោះដែលរកឃើញនៅលើការបែកធ្លាយរបស់ CIA Vault 7 នោះ។ ពេលនេះ ក្រុមអ្នកស្រាវជ្រាវសុវត្ថិភាពរបស់ចិននៅក្នុងក្រុមហ៊ុន Qihoo 360 Netlab រកឃើញថា នៅក្នុងឧបករណ៍ដែលរងគ្រោះចំនួន 370,000 គ្រឿងរបស់ MikroTik routers នោះ វាមានឧបករណ៍ 7,500 គ្រឿងដែលត្រូវរងការរំលោភបំពានដោយសារតែ Socks4 proxy ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារធ្វើការលួចស្តាប់ទៅលើបណ្តាញ Network ដែលជាគោលដៅចាប់តាំងពីពាក់កណ្តាលខែកក្កដាមកម្ល៉េះ។

សម្រាប់ចំណុចរងគ្រោះនេះគឺជា Winbox Any Directory File Read (CVE-2018-14847) នៅក្នុងឧបករណ៍ MikroTik routers ដែលត្រូវបានរកឃើញនៅក្នុង CIA Vault 7 hacking tool ដែលមានឈ្មោះថា Chimay Red ជាមួយនឹងភាពងាយរងគ្រោះនៅក្នុងការបញ្ជាពីចម្ងាយនៅក្នុង MikroTik’s Webfig ផងដែរ។

នៅក្នុង Winbox និង Webfig គឺជាសមាសភាគនៃ RouterOS management ជាមួយនឹង Ports សម្រាប់ការភ្ជាប់ទំនាក់ទំនងដូចជា TCP/8291, TCP/80 និង TCP/8080 ។ សម្រាប់ Winbox ត្រូវរចនាឡើងសម្រាប់អ្នកប្រើប្រាស់នៅលើ Windows ក្នុងការភ្ជាប់ទៅកាន់ Routers ដែលអាចធ្វើការទាញយកនូវ DLL Files ចេញពី Routers និងការប្រតិបត្តិនៅលើ System នេះផងដែរ។ តាមការបញ្ជាក់របស់ក្រុមអ្នកស្រាវជ្រាវនោះ វាមានឧបករណ៍ 370,000 ទៅ 1.2 លានគ្រឿងនៃ MikroTik routers គឺមានចំណុចរងគ្រោះនៅក្នុង CVE-2018-14847។

ក្រុមអ្នកស្រាវជ្រាវរបស់ Netlab រកឃើញនូវយុទ្ធនាការនៃការចែកចាយមេរោគ CVE-2018-14847 ជាមួយនឹងសកម្មភាពជាច្រើនដូចជា CoinHive mining code injection ការដំណើរការនៃ Socks4 proxy នៅលើ Routers និងការធ្វើចារកម្មនៅលើជនរងគ្រោះនោះ។

សម្រាប់ជនរងគ្រោះគឺស្ថិតនៅក្នុងប្រទេសជាច្រើនដូចជារុស្សី អ៊ីរ៉ង់ ប្រេស៊ីល ឥណ្ឌា អ៊ុយក្រែន បង់ក្លាដេស ឥណ្ឌូនេស៊ី អេក្វាឌ័រ សហរដ្ឋអាមេរិក អាស្សង់ទីន កូឡុមបី ប៉ូឡូញ កេនយ៉ា អ៊ីរ៉ង់ អ៊ឺរ៉ុប និងប្រទេសជាច្រើនទៀតនៅអាស៊ានដែលរងគ្រោះ។ ក្រុមហ៊ុន Netlab មិនចែករំលែកនូវ IP addresses របស់ជនរងគ្រោះជាសាធារណៈនោះទេសម្រាប់ហេតុផលសុវត្ថិភាព។ វិធីដ៏ល្អបំផុតសម្រាប់ការពារខ្លួនរបស់អ្នកទៅកាន់ PATCH. MikroTik RouterOS users គឺត្រូវធ្វើការ Updates នឹងការឆែកមើលទៅលើ HTTP proxy, Socks4 proxy និង network traffic capture function ថាមានការឆ្លងឬទេ៕

ប្រភព៖

https://thehackernews.com/2018/09/mikrotik-router-hacking.html