របាយការណ៍ថ្មីមួយពី Citizen Lab បង្ហាញថា កម្មវិធី spyware Android និង iPhone ដ៏គ្រោះថ្នាក់បំផុតមួយនៅលើពិភពលោកត្រូវគេដាក់ពង្រាយប្រឆាំងនឹងគោលដៅនៅទូទាំងប្រទេសចំនួន ៤៥ នៅទូទាំងពិភពលោកក្នុងរយៈពេលពីរឆ្នាំចុងក្រោយនេះ។

Spyware ដ៏ល្បីល្បាញដែលមានឈ្មោះថា Pegasus បង្កើតឡើងដោយក្រុមហ៊ុន NSO Group ដែលជាក្រុមហ៊ុនអ៊ីស្រាអែលដែលគេស្គាល់ថាភាគច្រើនបង្កើតឡើងសម្រាប់ការលក់ឧបករណ៍ហេគទូរស័ព្ទ iPhone និងឧបករណ៍ Android ឱ្យភ្នាក់ងារស៊ើបការណ៍សម្ងាត់នៅជុំវិញ ពិភពលោក។

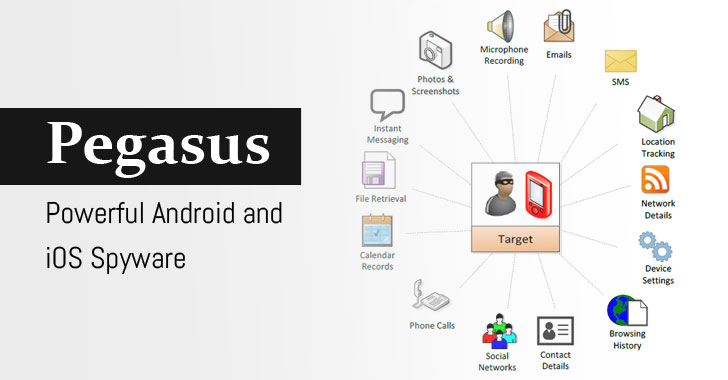

Pegasus ជាផលិតភាពដ៏មានឥទ្ធិពលបំផុតរបស់ក្រុមហ៊ុន NSO ដែលរចនាឡើងដើម្បីហេគ លើទូរស័ព្ទ iPhone, Android និងឧបករណ៍ចល័តផ្សេងពីចម្ងាយ ដែលអាចអនុញ្ញាតឱ្យអ្នក វាយប្រហារចូលប្រើទិន្នន័យរបស់ជនរងគ្រោះដែលរួមមានសារ អត្ថបទ ប្រតិទិន អ៊ីម៉ែល WhatsApp, ទីតាំងរបស់អ្នកប្រើ ម៉ៃក្រូហ្វូន និងកាមេរ៉ា ដោយជនរងគ្រោះមិនដឹងខ្លួន។

គេធ្លាប់ប្រើ Pegasus ដើម្បីកំណត់គោលដៅលើសកម្មជនសិទ្ធិមនុស្សនិងអ្នកកាសែតដែលមកពីប្រទេសម៉ិកស៊ិក និងអារ៉ាប់។ នៅខែមុនសារព័ត៌មាន Hacker News រាយការណ៍ថា គេប្រើ spyware អាក្រក់នេះដើម្បី ប្រឆាំងនឹងបុគ្គលិកអង្គការលើកលែងទោសអន្តរជាតិដែលជាអង្គការសិទ្ធិមនុស្សមិនរកប្រាក់ចំណេញដ៏សំខាន់បំផុតមួយនៅលើពិភពលោកនៅដើមឆ្នាំនេះជាមួយអ្នកការពារសិទ្ធិមនុស្សផ្សេងទៀត។

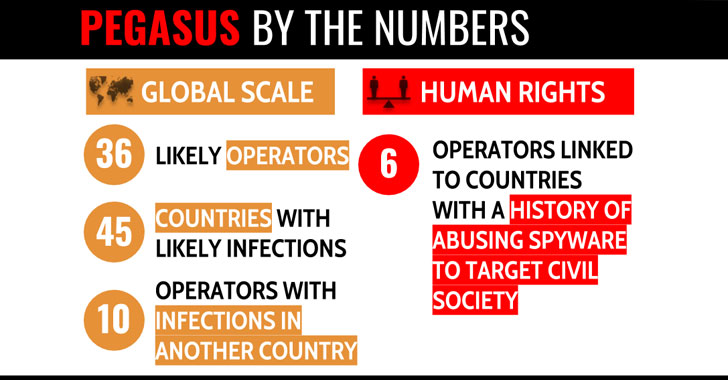

ឥឡូវនេះរបាយការណ៍ថ្មីចេញផ្សាយនៅថ្ងៃអង្គារពីសាកលវិទ្យាល័យ Citizen Lab របស់សាកលវិទ្យាល័យតូរ៉ុនតូបង្ហាញថា ការឆ្លងមេរោគ Pegasus ធ្វើឱ្យ ប្រទេសច្រើន រងគ្រោះ។ គេរកឃើញ Spyware Pegasus ចំនួន ៣៦ ដាក់ពង្រាយក្នុងប្រទេសចំនួន៤៥ ប្រទេស។ នៅខែមុនក្រុមហ៊ុន Citizen និយាយថា រហូតមកទល់ពេលនេះគេរាប់ចំនួនករណី អ្នកប្រើប្រាស់ជាសាធារណៈចំនួន ១៧៤ នាក់នៅទូទាំងពិភពលោកដែលបានប្រើប្រាស់ spyware របស់អង្គការ NSO ប៉ុន្តែបច្ចុប្បន្នគេឃើញដានចម្លងមេរោគ Pegasus នៅទូទាំង ប្រទេសចំនួន ៤៥ ប្រទេស ហើយយ៉ាងហោចណាស់មានប្រតិបត្តិករទាំង 10 នេះហាក់ដូចជាមានសកម្មភាពយ៉ាងសកម្មក្នុងការឃ្លាំមើលឆ្លងដែន។

របាយការណ៍បន្ថែមទៀតថា ខណៈពេលដែលអតិថិជន NSO មួយចំនួនប្រើប្រាស់ Pegasus ស្របច្បាប់បានយ៉ាងហោចណាស់ចំនួន ៦ ក្នុងចំណោមប្រទេសទាំងនោះ ប្រតិបត្តិការ Pegasus ត្រូវគេស្គាល់ថាជាអ្នករំលោភបំពានផ្លូវចិត្ត ដែលមានន័យថា Pegasus ធ្លាប់ត្រូវ គេប្រើដើម្បីភ្ជាប់ការបំពានលើសង្គមស៊ីវិល។ អ្នករំលោភបំពានកុំព្យូទ័រដែលគេស្គាល់ទាំងនេះរួមមាន Bahrain, Kazakhstan, Mexico, Morocco, Saudi Arabia, and the United Arab Emirates។

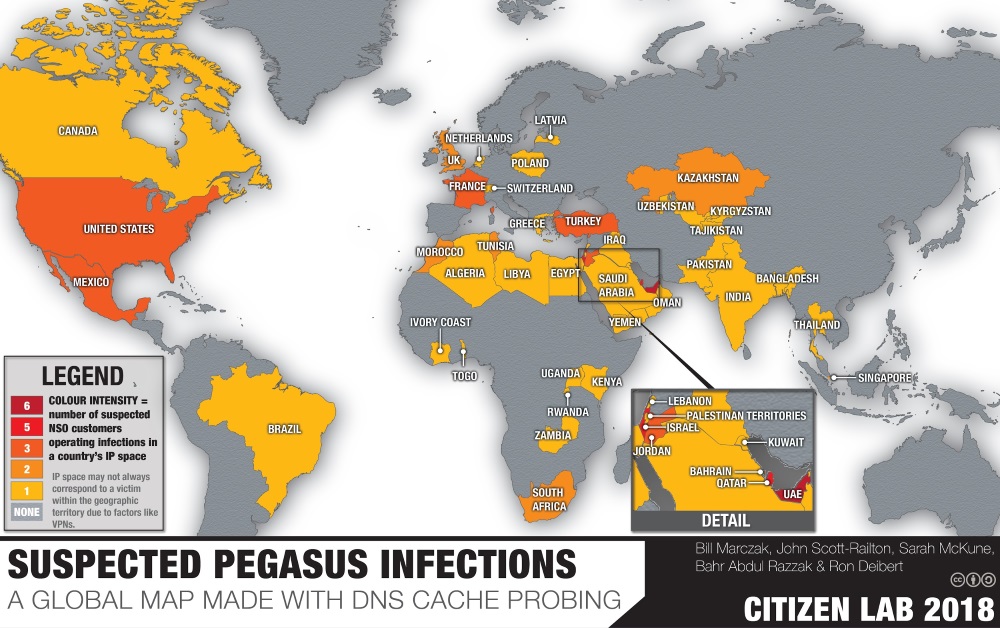

បញ្ជីនៃបណ្តាប្រទេសដែលជាគោលដៅរបស់ Pegasus រួមមានប្រទេស អាល់ហ្សេរី បារ៉ែន បង់ក្លាដែស ប្រេស៊ីល កាណាដា កូតឌីវ័រ អេហ្ស៊ីប បារាំង ក្រិច ឥណ្ឌា អ៊ីរ៉ាក់ អ៊ីស្រាអែល ហ្ស៊ូដាន កាហ្សាក់ស្ថាន កេនយ៉ា គុយវ៉ែត កៀហ្ស៊ីស៊ីស្ថាន ឡាតវី លីបង់ លីប៊ី ប្រទេសម៉ិកស៊ិក ម៉ារ៉ុក ហូឡង់ អូម៉ង់ ប៉ាគីស្ថាន ប៉ាឡេស្ទីន ប៉ូឡូញ កាតា រ៉ាន់ដា អារ៉ាប៊ីសាឌី អាហ្វ្រិកខាងត្បូង ស្វ៊ីស តាជីគីស្ថាន ថៃ តូតហ្គូ ទុយនីស៊ី ទួគី អារ៉ាប់ អេស្ប៉ាញ យូហ្គង់ដា ចក្រភពអង់គ្លេស សហរដ្ឋអាមេរិក, អ៊ូសបេគីស្ថាន, យេម៉េននិងហ្សំប៊ី។

ចាប់តាំងពី Citizen Lab តាមដានការឆ្លងមេរោគ Pegasus ដោយបង្កើតស្នាមម្រាមដៃ(fingerprints ) សម្រាប់ហេដ្ឋារចនាសម្ព័ន្ធ Pegasus ដើម្បីកំណត់អត្តសញ្ញាណអាសយដ្ឋាន IP ដែលភ្ជាប់ជាមួយនឹងប្រព័ន្ធ spyware ដូចគ្នានោះ គេទទួលស្គាល់ថា អាចមានភាពមិន ត្រឹមត្រូវមួយចំនួននៅក្នុងរបាយការណ៍ ដោយសារតែការប្រើប្រាស់ VPN និងការភ្ជាប់ផ្កាយរណប ពីគោលដៅមួយចំនួនរបស់មេរោគ។ Citizen Labកំពុងរក្សាទុកស្នាមម្រាមដៃទាំង ប៉ុន្តែ ពួកវានឹងអាចត្រូវគេរកឃើញដោយ ការស្កេនអ៊ីនធើណិត។

ការឆ្លើយតបរបស់អ្នកបង្កើត Spyware “NSO Group”:

ឆ្លើយតបទៅនឹងរបាយការណ៍របស់ Citizen Lab អ្នកនាំពាក្យក្រុម NSO ចេញសេចក្តីថ្លែងការណ៍មួយដោយនិយាយថាក្រុមហ៊ុន ធ្វើការយ៉ាងពេញទំហឹងជាមួយប្រទេសទាំងអស់ដោយមិនបំពានច្បាប់ណាមួយដែលរួមបញ្ចូលទាំងបទបញ្ជាគ្រប់គ្រងការនាំចេញ។

អ្នកនាំពាក្យរបស់ក្រុមហ៊ុន NSO លោក Shalev Hulio ប្រាប់ Citizen Lab ថា ផ្ទុយទៅវិញសេចក្តី ថ្លែងការណ៍ដែលធ្វើឡើងដោយអ្នក នោះផលិតផលរបស់លោក ត្រូវរដ្ឋាភិបាលនិងភ្នាក់ងារអនុវត្តច្បាប់ផ្តល់អាជ្ញាប័ណ្ណក្នុងគោលបំណងតែមួយគត់ក្នុងការស៊ើបអង្កេតនិងការពារឧក្រិដ្ឋកម្មនិងភេរវកម្ម។ បន្ទប់ពិសោធន៏ប្រជាពលរដ្ឋ។

គណៈកម្មាធិការក្រមសីលធម៌ធុរកិច្ចរបស់ NSO ដែលរួមមានអ្នកជំនាញនៅខាងក្រៅ រួមមានច្បាប់និងទំនាក់ទំនងបរទេសពិនិត្យនិងយល់ព្រមលើប្រតិបត្តិការនីមួយៗហើយ អនុញ្ញាតឱ្យបដិសេធកិច្ចព្រមព្រៀងឬលុបចោលកិច្ចព្រមព្រៀងដែលមានដែលមានករណីប្រើប្រាស់មិនត្រឹមត្រូវ។ ក្រុម NSO បន្ថែមទៀតថា មានបញ្ហាមួយចំនួនជាមួយនឹងការស្រាវជ្រាវរបស់ Citizen Lab និងថាក្រុមហ៊ុននេះមិនលក់ឱ្យប្រទេសជាច្រើនក្នុងចំណោមប្រទេសដែលបានរាយនៅក្នុងរបាយការណ៍នេះទេ៕

ប្រភព៖

https://thehackernews.com/2018/09/android-ios-hacking-tool.html